María Elena Navarro - Mar, 28/10/2025 - 12:16

El correo electrónico.

El correo electrónico.

Serie: 'Conectados. Octubre, mes de la Ciberseguridad' (LXXVI)

La seguridad en el correo electrónico consiste en proteger las comunicaciones privadas, garantizando la confidencialidad, integridad y disponibilidad de las mismas, además de proteger las cuentas del acceso no autorizado [1].

¿Por qué es tan importante proteger el correo electrónico?

En la actualidad, la mayoría de la población tiene que usar el correo electrónico, ya sea por trámites personales o en su trabajo. Por ello, es de vital importancia implementar técnicas que favorezcan la protección de la cuenta para evitar el filtrado de la información [2].

Tipos de amenazas existentes

Las amenazas del correo electrónico se clasifican en los siguientes tipos [1]:

- Filtración de datos. Es la transferencia de datos no autorizada de una organización, ya sea manual o mediante programación malintencionada.

- Malware. Su principal objetivo es dañar o interrumpir los sistemas y los equipos. Los tipos más comunes de malware incluyen virus, gusanos, ransomware y spyware.

- Suplantación. La suplantación se produce cuando los ciberdelincuentes fingen ser una persona o una organización de confianza para conseguir dinero o datos por correo electrónico.

- Phishing. Es la práctica de fingir ser una persona o una organización de confianza para engañar a las víctimas para que revelen información valiosa.

- Spam. Es un mensaje de correo no deseado que se envía de manera masiva y sin el consentimiento del destinatario.

Ventajas de proteger el correo electrónico

Algunos beneficios de proteger el correo electrónico con las medidas adecuadas son los siguientes [2]:

Asegura una baja probabilidad de suplantación de identidad y que el atacante no pueda realizar acciones fraudulentas que puedan conllevar consecuencias legales.

Proteger los datos sensibles del usuario contenidos en su correspondencia.

Impacto en las organizaciones

Un ataque a las empresas supone [3]:

- Interrupción de las operaciones empresariales que conlleva a pérdidas de dinero.

- Perdida de datos sensibles, confidenciales y críticos.

- Daño en la reputación de la empresa.

¿Cómo protegerse de los ataques?

Un usuario puede proteger su correo siguiendo las siguientes pautas [4], [5]:

- Activar la autenticación en dos pasos de la cuenta (2FA).

- Cambiar periódicamente la contraseña y utilizar contraseñas lo más originales posible, que no sean susceptibles a ataques de diccionario.

- Verificar la procedencia de los correos recibidos, y en caso de duda, contactar con el medio oficial para comprobar su veracidad.

- Comprobar las suscripciones en línea que dependan del correo electrónico.

- No compartir la contraseña de la cuenta a terceras personas ni datos confidenciales, además asegurarse de que nadie ve cómo se introduce la contraseña (shoulder surfing).

- No acceder al correo electrónico directamente a través de una red pública, para ello utiliza siempre una VPN.

- Habilitar un filtro anti-spam.

- Cerciorarse de que la sesión del correo no se quede abierta en el dispositivo.

Recursos de concienciación

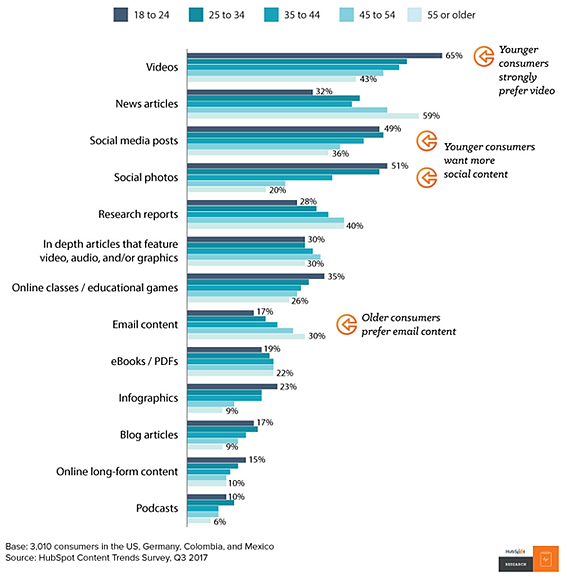

Para esta campaña de ciberseguridad, he decidido centrar el mensaje de la seguridad del correo electrónico a un público de mediana edad. Se considera que este grupo puede enfrentar mayores amenazas y ataques debido a la exposición de la información que poseen. En la mayoría de los casos este grupo suele ser objetivo principal de phishing, además de ser los más susceptibles a engaños, según el artículo Susceptibility to spear-phishing emails: Effects of internet user demographics and email content de la Universidad de Florida [6].

La mayoría de los individuos de mediana edad ha crecido con medios de información físicos como periódicos y están más familiarizados con ellos, que con los medios digitales, aunque la gran mayoría están acostumbrados al uso de las tecnologías de la información. Por otra parte, en las empresas y organizaciones, el método más usado para la comunicación el correo electrónico.

La ilustración 1, muestra el estudio presentado en [7], como puede verse el segmento de personas mayores de 55 años prefiere los artículos de noticias, pero siguen interesados en el contenido por correo electrónico. Por ello, he decidido hacer un video para que estas pautas de comportamiento lleguen a la máxima audiencia posible.

Ilustración 1. Estudio acerca de las preferencias de consumo de contenido de los usuarios por edades [7].

Sigue el desarrollo del vídeo elaborado por María Elena Navarro.

Referencias

[1] «¿Qué es la seguridad de correo electrónico? | Seguridad de Microsoft». Accedido: 27 de octubre de 2025. [En línea].

[2] «¿Qué es la seguridad del correo electrónico? Tipos, tácticas y mejores prácticas», Fortinet. Accedido: 27 de octubre de 2025. [En línea].

[3] C. Tech, «Los grandes daños por ataques al correo electrónico», Cyberpeace. Accedido: 27 de octubre de 2025. [En línea].

[4] McAfee, «Consejos para protegerte de quienes intentan hackear tus correos electrónicos», Blog de McAfee. Accedido: 27 de octubre de 2025. [En línea].

[5] T. Lin et al., «Susceptibility to Spear-Phishing Emails: Effects of Internet User Demographics and Email Content», ACM Trans. Comput.-Hum. Interact., vol. 26, n.o 5, pp. 1-28, oct. 2019, doi: 10.1145/3336141.

[6] «7 consejos para mejorar la seguridad de tu cuenta de correo electrónico». Accedido: 27 de octubre de 2025. [En línea]. Disponible en:

[7] WWM, «Generar contenidos de acuerdo a la edad de tu público objetivo», Wild Wind Marketing. Accedido: 27 de octubre de 2025. [En línea].

Otras publicaciones del Mes de la Ciberseguridad

2022

Hagamos de la ciberseguridad un estilo de vida. Autora: Amalia Orúe López.

2023

Octubre: Celebrando el Mes de la Ciberseguridad. Autora: Amalia Orúe López.

¿Cómo influyen en la ciberseguridad los avances de la IA? Autor: Víctor Martínez Martínez.

Autentificación multifactor. Autor: Roberto Sánchez Barrio.

Reconocer y denunciar el phishing. Autora: Lucía Peña Castro.

Actualización de software. Autor: Rodrigo Martínez Bravo.

2024

Octubre, mes de la ciberseguridad. Autora: Amalia Orúe López. Decana de la Facultad de Ciencias y Tecnología.

Desarrollo e Implementación de un Sistema de Gestión de Snapshots en PLCs siguiendo la Normativa Industrial. Autor: Rodrigo Martínez Bravo. Egresado del Máster en Ciberseguridad.

Protegerse frente al phishing. Autora: Marta Morales Pascual. Alumna del Máster en Ciberseguridad.

¿Qué hacer después de sufrir un ataque de phishing? Autor: José David Pulgarín Serna. Alumno del Máster en Ciberseguridad.

Estrategias de Concientización sobre Seguridad en Dispositivos Móviles. Autor: Vicente Llorent Vaquero. Alumno del Máster en Ciberseguridad.

2025

DNS4UE: La apuesta europea por la soberanía digital, privacidad y seguridad. Autor: Roberto Cuesta Calvo. Profesor del Máster en Ciberseguridad.

Seguridad en el teletrabajo. Autor: Jesús Izquierdo Estévez. Alumno del Máster en Ciberseguridad.

Editor: Universidad Isabel I

ISSN 2792-1794

Burgos, España